دسترسی بسیاری از اپلیکیشنها به دادههای شخصی، بدون اجازه کاربر

نمایش خبر

| تاریخ : 1398/4/20 نویسنده: مسعود بهرامی شرق | ||

| برچسبها : | اپلیکیشن Application ، Play Store ، اندروید Android ، امنیت Security ، حریم خصوصی Privacy | |

واحد خبر mobile.ir : به طور کلی، وقتی اپلیکیشنی را در اندروید یا iOS نصب میکنید، در هنگام اجرا برای اولین بار، اپلیکیشن از شما اجازه دسترسی به دادههای شخصی مثل موقعیت مکانی، پیامها، تاریخچه تماسها، عکسها و ... را سؤال میکند. مطمئنا سؤالاتی از این دست را دیدهاید که «آیا اپلیکیشن اجازه دسترسی به عکسها را دارد؟». وقتی شما به چنین سؤالی پاسخ منفی میدهید، به خیال خودتان اپلیکیشن مورد نظر امکان دسترسی به عکسهای موجود در گوشی شما را نخواهد داشت، اما به گفته پژوهشگران آمریکایی مؤسسه ICSI، حتی زمانی که شما چنین اجازهای را به اپلیکیشن نمیدهید، برخی از اپلیکشنها باز هم میتوانند به عکسهای شما دسترسی داشته باشند.

اجازهای که در ابتدا به یک اپلیکیشن اندرویدی داده میشود، به منزله دربانیست که باید میزان خروج دادههای حساس و شخصی دیوایس شما را کنترل کند. اما مقالهای که اخیرا در کنفرانس PrivacyCon 2019، در "کمیسیون تجاری فدرال" یا FTC ارائه شد، خلاف این قضیه را ثابت میکند. این مقاله – که با عنوان "پنجاه راه برای نشت داده شما" منتشر شده – نشان میدهد، بیش از هزار اپلیکیشن موجود در Google Play، بر خلاف میل کاربر و با دور زدن محدودیتهای اعمالشده توسط وی، خیلی راحت میتوانند دادههای شخصی او را کندوکاو کنند.

با یک نگاه اجمالی به نتایج پژوهش فوق، به این نکته پی میبریم که حفظ حریم شخصی در فضای آنلاین تا چه اندازه دشوار است، به ویژه اگر به گوشی هوشمند خود و اپلیکیشنهای آن شدیدا وابسته باشید. در حال حاضر، کمپانیهای فناوری حجم زیادی از دادههای شخصی میلیونها نفر در سراسر دنیا را در اختیار دارند؛ اینکه فرد کجاها بوده، با چه کسانی دوست است و به چه چیزهایی علاقه دارد. از همین رو، قانونگذاران با وضع قوانینی در حوزه حریم خصوصی، سعی در کنترل این وضعیت داشتهاند. شرکتهایی مثل گوگل و اپل نیز به منظور حفاظت بیشتر از حریم خصوصی، امکانات جدیدی را برای بهبود حریم شخصی کاربر ارائه نمودهاند، اما ظاهرا این اقدامات حداقل در مورد نتایج این تحقیق کافی نبوده است.

طبق گفته پژوهشگران "مؤسسه بینالمللی علوم کامپیوتری" (ICSI)، حداقل 1,325 اپلیکیشن اندرویدی وجود دارد که حتی پس از اینکه کاربر اجازه دسترسی به برخی دادهها را نمیدهد، باز هم جمعآوری داده را ادامه میدهند. سرج اگلمن (Serge Egelman)، مدیر پژوهشی حوزه حریم شخصی و امنیت در مؤسسه ICSI، در هنگام ارائه مقاله تیم تحقیقاتی در اواخر ژوئن عنوان کرد: «اساسا، مصرفکنندگان برای کنترل منطقیِ حریم شخصی خود و تصمیمگیری درباره آن، ابزارها و نشانههای خیلی کمی را در اختیار دارند. اگر توسعهدهندگان اپلیکیشنها میتوانند این سیستم را دور بزنند، در این صورت سؤال پرسیدن از مصرفکنندگان برای کسب اجازه، تقریبا بیمعنیست.»

طبق گفته اگلمن، پژوهشگران مؤسسه تحقیقاتی ICSI سپتامبر سال گذشته گوگل و کمیسیون تجارت فدرال را از وجود چنین مشکلی آگاه کرده بودند. گوگل وعده داده که این مشکل در اندروید Q – که امسال عرضه میشود – حل خواهد شد. به این ترتیب که پس از آپدیت به اندروید Q، اطلاعات مربوط به لوکیشن در عکسها به طور پیشفرض از طرف اپلیکیشنها پنهان خواهد شد. همچنین، در اندروید Q، هر اپلیکیشنی که به وای-فای دسترسی دارد، نیازمند آن است که برای دسترسی به دادههای مربوط به لوکیشن نیز اجازه داشته باشد. به علاوه، اپلیکیشنهای مربوط به عکس بایستی Play Store را از این موضوع آگاه کنند که آیا این اپلیکیشن توانایی دسترسی به فراداده لوکیشن را دارد یا خیر.

البته شاید این راه حل هم نتواند کمک چندانی به رفع این مشکل کند، زیرا بسیاری از گوشیهای اندرویدی کنونی قابلیت آپدیت به اندروید Q را نخواهند داشت. بد نیست بدانید، تا ماه می امسال، فقط 10.4 درصد از دیوایسهای اندرویدی به اندروید Pie مجهز بوده و بیش از 60 درصد گوشیها هنوز از اندروید نوقا استفاده میکنند؛ ورژنی که تقریبا سه سال از عمرش میگذرد.

لذا پژوهشگران بر این باورند که گوگل باید اقدامات بیشتری در این زمینه انجام دهد (احتمالا از طریق ارسال هاتفیکس در قالب بهروزرسانیهای امنیتی). در غیر این صورت، تنها خریداران گوشیهای جدید – که اندروید Q روی گوشیهای آنها نصب است – امنیت خواهند داشت، که این امر به هیچ وجه عادلانه نیست. به گفته اگلمن، گوگل مدعیست که بهرهمندی از حریم شخصی امن نباید یک کالای لوکس باشد، اما شواهد و قرائن نشان میدهد که ظاهرا این گونه است.

طی این پروژه، پژوهشگران با بررسی بیش از 88 هزار اپلیکیشن در Google Play، نحوه انتقال داده از اپلیکیشنها – وقتی اجازه دسترسی به آنها داده نمیشد – را ردیابی کردند. در این میان، تعداد 1,325 اپلیکیشن مجوزهای اندروید را نقض کردند. این اپلیکیشنها تعدادی workaround (راهحل موقت) را در کد خودشان پنهان کرده بودند که با استفاده از آنها میتوانستند دادههای شخصی را از منابعی مثل اتصالهای وای-فای و فرادادههای ذخیره شده در عکسها، جمعآوری کنند.

به عنوان مثال، پژوهشگران به اپلیکیشن Shutterfly (یکی از معروفترین برنامههای ویرایش عکس) اشاره کردند که پس از جمعآوری مختصات GPS از عکسها، آنها را به سرورهای خود ارسال میکرد و این کار حتی هنگامی که کاربر اجازه دسترسی به دادههای لوکیشن را نمیداد نیز ادامه مییافت.

اما سخنگوی کمپانی Shutterfly، با رد این ادعا، اظهار کرد که این شرکت تنها با اجازه صریح از سوی کاربر، اقدام به جمعآوری دادههای لوکیشن کرده است. وی در ادامه افزود: «مثل بسیاری از سرویسهای عکسی، Shutterfly هم از این دادهها استفاده میکند تا با امکاناتی مثل طبقهبندی و پیشنهادهایی در رابطه با شخصیسازی محصول، تجربه کاربری را ارتقا دهد.» وی خاطرنشان کرد که همه اینها مطابق با سیاست حریم خصوصی Shutterfly و توافق با توسعهدهنده اندروید انجام میشود.

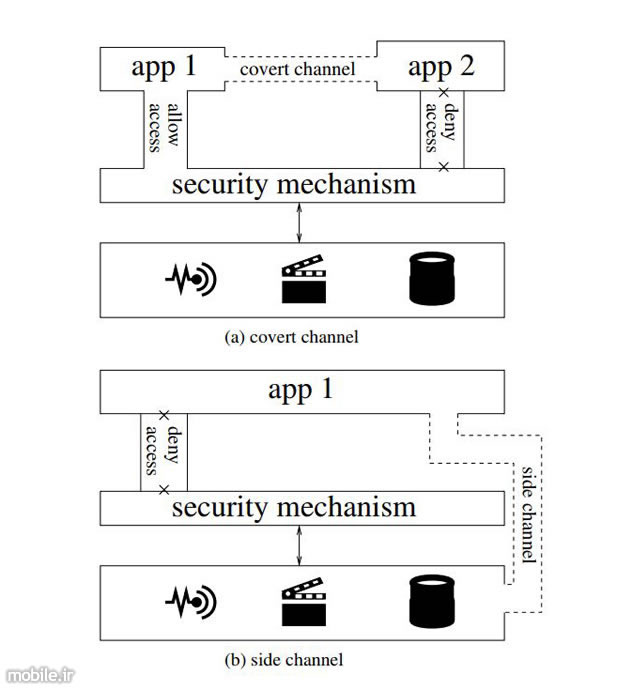

البته طی این پژوهش، روش دیگری نیز برای سرقت داده مشاهده شد. برخی اپلیکیشنها برای سرقت داده، از اپلیکشنهایی که کاربران به آنها اجازه داده بودند استفاده کرده و از طریق این کانال، به شناسههای گوشی مثل شماره IMEI دسترسی پیدا میکردند. این اپلیکیشنها با خواندن دقیق فایلهای محافظت نشده روی اسدی کارت موجود در دیوایس، به جمعآوری دادههایی میپردازند که اجازه دسترسی به آنها را نداشتند. با این حساب، اگر شما به اپلیکیشنی اجازه دسترسی به دادههای شخصی را بدهید و این اپلیکیشن، دادههای مذکور را در فولدری روی اسدی کارت ذخیره کند، بعید نیست یک اپلیکیشن جاسوسی بتواند این دادهها را سرقت کند.

چگونگی استفاده اپلیکیشن 2 فاقد اجازه دسترسی از منابع اپلیکیشن 1 دارای دسترسی

در ظاهر، این دو اپلیکیشن هیچ ارتباطی با هم ندارند، اما به گفته پژوهشگران، چون هر دوی آنها با استفاده از یک کیت توسعه نرمافزار یا SDK توسعه یافتهاند، میتوانند به این دادهها دسترسی داشته باشند. شواهد نشان میدهد، کسی که نهایتا در این شرایط دادههای شخصی را دریافت میکند، صاحب SDK است. برای درک بهتر موضوع، کودکی را تصور کنید که از پدرش تقاضای شکلات میکند و وقتی با پاسخ منفی او روبرو میشود، از مادرش درخواست میکند. به عنوان مثال، اپلیکیشنهای Samsung Health و Disney – که از SDKهای ساخته شده توسط موتور جستوجوی Baidu و شرکت Salmonads استفاده میکنند – میتوانند دادههای شما را پس از ذخیرهسازی روی گوشی کاربر، از اپلیکیشنی به اپلیکیشن دیگر (و همچنین به سرورهایشان) انتقال دهند.

گفتنیست در پژوهش حاضر، تنها 13 اپلیکیشن مشاهده شد که به این روش به دادهها دسترسی داشتند، اما به گفته پژوهشگران، همین 13 اپلیکیشن بیش از 17 میلیون بار نصب شده بودند. طبق یافتههای این پژوهش، 153 اپلیکیشن چنین قابلیتی را دارند که از این جمله میتوان به اپلیکیشن Health و Browser (محصول سامسونگ) اشاره کرد که در حال حاضر روی بیش از 500 میلیون دستگاه نصب هستند.

مورد دیگری که پژوهشگران به آن برخوردند، گروهی از اپلیکیشنها بودند که با اتصال به شبکه وای-فای و پی بردن به MAC آدرس روتر کاربر، اقدام به جمعآوری دادههای مربوط به لوکیشن او میکردند. این پدیده در اپلیکیشنهایی مشاهده شد که نقش ریموت کنترل هوشمند را نیز ایفا میکردند. لازم به ذکر است این اپلیکیشنها برای کارکرد خود هیچ نیازی به دانستن لوکیشن کاربر ندارند.

سرج اگلمن وعده داده که ماه آگوست با حضور در کنفرانس Usenix Security، ضمن ارائه جزییات بیشتری از این پژوهش، فهرست تمام 1,325 اپلیکیشنی که بدون اجازه کاربران به دادههای شخصی آنها دسترسی پیدا میکردند را منتشر خواهد کرد.

-

معرفی اییربادهای سامسونگ Galaxy Buds4 و Buds4 Pro با طراحی بهبودیافته و ارتقاء قابلیتهای صوتی

معرفی اییربادهای سامسونگ Galaxy Buds4 و Buds4 Pro با طراحی بهبودیافته و ارتقاء قابلیتهای صوتی

-

معرفی سامسونگ Galaxy S26 Ultra کپی برابر اصل S25 Ultra با لنزهای سریعتر و شارژ 60 واتی

معرفی سامسونگ Galaxy S26 Ultra کپی برابر اصل S25 Ultra با لنزهای سریعتر و شارژ 60 واتی

-

معرفی سامسونگ Galaxy S26 و +Galaxy S26 با تغییرات حداقلی و بازگشت Exynos

معرفی سامسونگ Galaxy S26 و +Galaxy S26 با تغییرات حداقلی و بازگشت Exynos

-

رونمایی از iQOO 15R – شبهپرچمداری با Snapdragon 8 Gen 5 و باتری 7,600 میلیآمپر ساعتی

رونمایی از iQOO 15R – شبهپرچمداری با Snapdragon 8 Gen 5 و باتری 7,600 میلیآمپر ساعتی

-

معرفی Oppo A6i+ ،Oppo A6s ،Oppo A6 و Oppo A6v – علاقه عجیب اوپو به سری A6 و بازی با کلمات

معرفی Oppo A6i+ ،Oppo A6s ،Oppo A6 و Oppo A6v – علاقه عجیب اوپو به سری A6 و بازی با کلمات

-

معرفی Band 11 و Band 11 Pro – بندهای تناسب اندام سبک، مقاوم و خوشقیمت هواوی

معرفی Band 11 و Band 11 Pro – بندهای تناسب اندام سبک، مقاوم و خوشقیمت هواوی

-

معرفی ساعت هوشمند Amazfit T-Rex Ultra 2 با دوام باتری 30 روزه و 6 موقعیتیاب ماهوارهای

معرفی ساعت هوشمند Amazfit T-Rex Ultra 2 با دوام باتری 30 روزه و 6 موقعیتیاب ماهوارهای